Para corroborar la inseguridad de los sistemas Unix instalados tal y como se distribuyen, o mínimamente configurados, hemos hecho la prueba con uno de los sistemas considerados más seguros: Solaris, de la empresa Sun Microsystems, Inc.. Hemos instalado Solaris 7 sobre un PC, cerrado la mayoría de servicios ofrecidos (en /etc/inetd.conf), y controlado el acceso a otros (telnet, finger, ftp...) mediante TCP Wrappers: justo lo que la mayor parte de administradores harían antes de poner el sistema a funcionar. Tras estos pasos, hemos ejecutado el programa de auditoría automática Titan, que detecta problemas de seguridad en la máquina local (para más información sobre este software se puede consultar [FPA98]).

Para corroborar la inseguridad de los sistemas Unix instalados tal y como se distribuyen, o mínimamente configurados, hemos hecho la prueba con uno de los sistemas considerados más seguros: Solaris, de la empresa Sun Microsystems, Inc.. Hemos instalado Solaris 7 sobre un PC, cerrado la mayoría de servicios ofrecidos (en /etc/inetd.conf), y controlado el acceso a otros (telnet, finger, ftp...) mediante TCP Wrappers: justo lo que la mayor parte de administradores harían antes de poner el sistema a funcionar. Tras estos pasos, hemos ejecutado el programa de auditoría automática Titan, que detecta problemas de seguridad en la máquina local (para más información sobre este software se puede consultar [FPA98]).

Instalación de Titan

Hemos elegido Titan justamente por ser uno de los programas más fácilmente instalables sobre SunOS o Solaris: al tratarse de un conjunto de shellscripts, el administrador no ha de preocuparse por ningún proceso de compilación (con los posibles errores que éste puede causar), ni conocer técnicas avanzadas de seguridad para poder utilizarlo (como otros programas que presentan una multitud de opciones diferentes que se pueden combinar entre ellas, de forma que quien los quiera utilizar debe conocer bastante bien ciertos términos de Unix y de la seguridad, que no suelen ser triviales). Tanto la instalación de Titan como su ejecución son muy sencillos.

Para instalar Titan, una vez desempaquetado el fichero, hemos de ejecutar simplemente

Titan-Config, con la opción -i (la opción -d desinstala el software. El programa de instalación nos preguntará si deseamos hacer copias de seguridad de los ficheros que se modifiquen al ejecutar Titan; por nuestra seguridad, podemos decirle que sí (y):

anita:/export/home/toni/Security/Tools# gzip -d Titan,v3.0.FCS.tar.gz

anita:/export/home/toni/Security/Tools# tar xvf Titan,v3.0.FCS.tar

anita:/export/home/toni/Security/Tools# cd Titan,v3.0.FCS

anita:/export/home/toni/Security/Tools/Titan,v3.0.FCS# ./Titan-Config -i

checking for dependencies...

finding out where we are...

we are in '/export/home/toni/Security/Tools/Titan,v3.0.FCS'

checking out your system...

this system runs: SunOS-5.7-i86pc

we will be using: sol2x86

setting up links...

removing old links...

linking bin into path...

linking lib into path...

linking logs into path...

linking src into path...

linking tmp into path...

linking done.

cleaning up is_root, sanity_check, Titan...

pulling in local Titan script...

Run Titan utilites with 'Titan -[v,f,i]' after reading the Docs...

OR

Run Titan using a config file. (Titan -c sample.Server) after reading the Docs

Titan can backup all of the files it modifies; This is recommended

proceed? y/n: y

Okay... Checking for backup program...

Found backtit.sh - Backing up system files now... This might take a while..

Creating backup dir in : /export/home/toni/Security/Tools/Titan,v3.0.FCS/\

arch/sol2sun4/bin/Backup//1013990418

Generating listings.....

Calculating and backing up files now...................................\

............ Done!!

...

...

Saved off 44 files to: /export/home/toni/Security/Tools/Titan,v3.0.FCS/\

arch/sol2sun4/bin/Backup//1013990418

See details in savelist: /export/home/toni/Security/Tools/Titan,v3.0.FCS/\

arch/sol2sun4/bin/Backup//1013990418/../SaveList.1013990418

Restore by running /export/home/toni/Security/Tools/Titan,v3.0.FCS/\

arch/sol2sun4/bin/lib/untit.sh -[g,r]

anita:/export/home/toni/Security/Tools/Titan,v3.0.FCS#

Una vez instalado Titan (todo a partir del directorio actual, no genera ficheros en ningún otro lugar de nuestros sistemas de archivos) podemos ejecutar ya el programa de auditoría, con la opción -v para que no realice ningún cambio en nuestro sistema, sino que simplemente se limite a informarnos de los posibles problemas de seguridad que podemos tener; si deseamos ver el funcionamiento de cada uno de los shellscripts invocados por Titan, podemos utilizar la opción -i, y si lo que queremos es solucionar los problemas detectados, la opción -f (cuidado si hacemos esto, la política de seguridad de Titan es tan estricta que podemos dejar al sistema sólamente utilizable por el root).

Ejecución de Titan

En nuestro caso, queremos que Titan nos informe de los problemas de seguridad que detecte, pero que no los solucione él:

anita:/export/home/toni/Security/Tools/Titan,v3.0.FCS# ./Titan –v _____________________________________________________

*=*=*=*=* Running modules/add-umask.sh now.....

Output to ../logs/modules/add-umask.sh.V.042506

-----------------------------------------------------

No umask file /etc/init.d/umask.sh found

_____________________________________________________

*=*=*=*=* Running modules/adjust-arp-timers.sh now.....

Output to ../logs/modules/adjust-arp-timers.sh.V.042506

-----------------------------------------------------

Checking for ARP timers in /etc/rc2.d/S69inet

ARP timers are not set - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/adjust.syn-timeout.sh now.....

Output to ../logs/modules/adjust.syn-timeout.sh.V.042506

-----------------------------------------------------

ERROR - This script is Only needed on Solaris 2.4 and older

please see Sun's patch (Patch 103582-11 currently) for a better fix

_____________________________________________________

*=*=*=*=* Running modules/automount.sh now.....

Output to ../logs/modules/automount.sh.V.042506

-----------------------------------------------------

File /etc/rc2.d/S74autofs exists...

Automounter =

/usr/lib/autofs/automountd /usr/sbin/automount /usr/bin/pkill - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/create-issue.sh now.....

Output to ../logs/modules/create-issue.sh.V.042506

-----------------------------------------------------

Cannot read /etc/issue - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/decode.sh now.....

Output to ../logs/modules/decode.sh.V.042506

-----------------------------------------------------

Decode disabled - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/disable-L1-A.sh now.....

Output to ../logs/modules/disable-L1-A.sh.V.042506

-----------------------------------------------------

./modules/disable-L1-A.sh: ./sanity_check: No such file or directory

_____________________________________________________

*=*=*=*=* Running modules/disable-NFS.bind.sh now.....

Output to ../logs/modules/disable-NFS.bind.sh.V.042506

-----------------------------------------------------

Verifying port settings using ndd

privileged port definition is currently set to 1024

You should run disable-NFS.bind.sh with the -F option (port=1024)

_____________________________________________________

*=*=*=*=* Running modules/disable-accounts.sh now.....

Output to ../logs/modules/disable-accounts.sh.V.042506

-----------------------------------------------------

Checking 11 Users....

Checking that shell set to noshell for:

daemon bin adm lp uucp nuucp listen nobody noaccess nobody4 ppp

Verify shell status....

daemon shell = - FAILS CHECK

bin shell = - FAILS CHECK

adm shell = - FAILS CHECK

lp shell = - FAILS CHECK

uucp shell = - FAILS CHECK

nuucp shell = /usr/lib/uucp/uucico - FAILS CHECK

listen shell = - FAILS CHECK

nobody shell = - FAILS CHECK

noaccess shell = - FAILS CHECK

nobody4 shell = - FAILS CHECK

ppp shell = /usr/sbin/pppls - FAILS CHECK

11 Users Not Secured Out Of 11

_____________________________________________________

*=*=*=*=* Running modules/disable-core.sh now.....

Output to ../logs/modules/disable-core.sh.V.042506

-----------------------------------------------------

Core dump size has not been set: FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/disable-ping-echo.sh now.....

Output to ../logs/modules/disable-ping-echo.sh.V.042506

-----------------------------------------------------

Ping echo response allowed - FAILED CHECK

Run ./modules/disable-ping-echo.sh with -[Ff] to fix...

_____________________________________________________

*=*=*=*=* Running modules/disable_ip_holes.sh now.....

Output to ../logs/modules/disable_ip_holes.sh.V.042506

-----------------------------------------------------

Checking ip_forwarding...

ip_forwarding disabled - PASSES CHECK

Checking ip_forward_src_routed...

ip_forward_src_routed disabled - PASSES CHECK

Checking ip_forward_directed_broadcasts...

ip_forward_directed_broadcasts disabled - PASSES CHECK

Checking ip_ignore_redirect...

ip_ignore_redirect enabled - PASSES CHECK

Checking ip_strict_dst_multihoming...

ip_strict_dst_multihoming enabled - PASSES CHECK

System configured as 'notrouter' - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/dmi-2.6.sh now.....

Output to ../logs/modules/dmi-2.6.sh.V.042506

-----------------------------------------------------

ERROR - This script is Only supported on Solaris 2.6 and newer,

please use one of the other scripts for your OS

_____________________________________________________

*=*=*=*=* Running modules/eeprom.sh now.....

Output to ../logs/modules/eeprom.sh.V.042506

-----------------------------------------------------

Architecture = i86pc

Eeprom security-mode not supported on this host

_____________________________________________________

*=*=*=*=* Running modules/file-own.sh now.....

Output to ../logs/modules/file-own.sh.V.042506

-----------------------------------------------------

Checking /usr file ownership

Found 25345 files in /usr that should be root owned

Checking /sbin file ownership

Found 13 files in /sbin that should be root owned

Checking /usr group permissions

Found 0 files in /usr that should be set group g-w

Checking /sbin group permissions

Found 0 files in /sbin that should be set group g-w

Checking /etc group permissions

Found 0 files in /etc that should be set group g-w

Checking /opt group permissions

Found 0 files in /opt that should be set group g-w

_____________________________________________________

*=*=*=*=* Running modules/fix-cronpath.sh now.....

Output to ../logs/modules/fix-cronpath.sh.V.042506

-----------------------------------------------------

File /var/spool/cron/crontabs/root exists; continuing

/etc is not writable by world - PASSES CHECK.

/etc is not writeable by group - PASSES CHECK.

/etc/cron.d is not writable by world - PASSES CHECK.

/etc/cron.d is not writeable by group - PASSES CHECK.

/usr is not writable by world - PASSES CHECK.

drwxrwxr-x 32 root 1024 Oct 8 00:58 /usr

/usr is writeable by group - FAILS CHECK

/usr/sbin is not writable by world - PASSES CHECK.

drwxrwxr-x 5 root 4608 Sep 24 01:32 /usr/sbin

/usr/sbin is writeable by group - FAILS CHECK

/usr/lib is not writable by world - PASSES CHECK.

drwxrwxr-x 42 root 10240 Oct 8 00:55 /usr/lib

/usr/lib is writeable by group - FAILS CHECK

/usr/lib/fs is not writable by world - PASSES CHECK.

drwxrwxr-x 13 root 512 Sep 23 18:33 /usr/lib/fs

/usr/lib/fs is writeable by group - FAILS CHECK

/usr/lib/fs/nfs is not writable by world - PASSES CHECK.

/usr/lib/fs/nfs is not writeable by group - PASSES CHECK.

/usr/bin is not writable by world - PASSES CHECK.

drwxrwxr-x 3 root 7680 Oct 8 00:52 /usr/bin

/usr/bin is writeable by group - FAILS CHECK

/etc/cron.d/logchecker ownership should be changed to root

/usr/lib/newsyslog ownership should be changed to root

/usr/bin/rdate ownership should be changed to root

/usr/sbin/rtc ownership should be changed to root

No cron.allow file - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/fix-modes.sh now.....

Output to ../logs/modules/fix-modes.sh.V.042506

-----------------------------------------------------

Only supported on Solaris 2.2 thru 2.6

_____________________________________________________

*=*=*=*=* Running modules/fix-stack.sh now.....

Output to ../logs/modules/fix-stack.sh.V.042506

-----------------------------------------------------

ERROR - This script is Only known to work on Solaris 2.5.[0-5]

_____________________________________________________

*=*=*=*=* Running modules/fix-stack.sol2.6.sh now.....

Output to ../logs/modules/fix-stack.sol2.6.sh.V.042506

-----------------------------------------------------

Stack Protection not currently set - Run fix-stack.sol2.6.sh -F

_____________________________________________________

*=*=*=*=* Running modules/ftpusers.sh now.....

Output to ../logs/modules/ftpusers.sh.V.042506

-----------------------------------------------------

No /etc/ftpusers file in place...

Should contain at least:

root

daemon

sys

bin

adm

lp

smtp

uucp

nuucp

listen

nobody

noaccess

news

ingres

audit

admin

sync

nobody4

Please Run with '-F/f' to Fix - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/hosts.equiv.sh now.....

Output to ../logs/modules/hosts.equiv.sh.V.042506

-----------------------------------------------------

No /etc/hosts.equiv - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/inetd.sh now.....

Output to ../logs/modules/inetd.sh.V.042506

-----------------------------------------------------

File /etc/inet/inetd.conf exists - Checking...

name Closed - PASSES CHECK

exec Closed - PASSES CHECK

comsat Closed - PASSES CHECK

talk Open - FAILS CHECK

uucp Closed - PASSES CHECK

smtp Closed - PASSES CHECK

tftp Closed - PASSES CHECK

finger Open - FAILS CHECK

systat Closed - PASSES CHECK

netstat Closed - PASSES CHECK

rquotad Closed - PASSES CHECK

rusersd Closed - PASSES CHECK

sprayd Closed - PASSES CHECK

walld Closed - PASSES CHECK

rexd Closed - PASSES CHECK

shell Closed - PASSES CHECK

login Closed - PASSES CHECK

exec Closed - PASSES CHECK

comsat Closed - PASSES CHECK

time Closed - PASSES CHECK

echo Closed - PASSES CHECK

discard Closed - PASSES CHECK

daytime Closed - PASSES CHECK

chargen Closed - PASSES CHECK

100087 Closed - PASSES CHECK

rwalld Closed - PASSES CHECK

rstatd Closed - PASSES CHECK

100068 Closed - PASSES CHECK

100083 Closed - PASSES CHECK

100221 Closed - PASSES CHECK

fs Closed - PASSES CHECK

ufsd Closed - PASSES CHECK

100232 Closed - PASSES CHECK

100235 Closed - PASSES CHECK

536870916 Closed - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/keyserv.sh now.....

Output to ../logs/modules/keyserv.sh.V.042506

-----------------------------------------------------

In /etc/rc2.d/S71rpc keyserv ; user nobody enabled - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/log-tcp.sh now.....

Output to ../logs/modules/log-tcp.sh.V.042506

-----------------------------------------------------

_____________________________________________________

*=*=*=*=* Running modules/loginlog.sh now.....

Output to ../logs/modules/loginlog.sh.V.042506

-----------------------------------------------------

No /var/adm/loginlog file - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/lpsched.sh now.....

Output to ../logs/modules/lpsched.sh.V.042506

-----------------------------------------------------

In /etc/rc2.d/S80lp lpsched is enabled - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/nfs-portmon.sh now.....

Output to ../logs/modules/nfs-portmon.sh.V.042506

-----------------------------------------------------

NFS port monitor disabled - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/nsswitch.sh now.....

Output to ../logs/modules/nsswitch.sh.V.042506

-----------------------------------------------------

passwd -> files - PASSES CHECK

group -> files - PASSES CHECK

hosts -> files - PASSES CHECK

networks -> files - PASSES CHECK

protocols -> files - PASSES CHECK

rpc -> files - PASSES CHECK

ethers -> files - PASSES CHECK

netmasks -> files - PASSES CHECK

bootparams -> files - PASSES CHECK

publickey -> files - PASSES CHECK

netgroup -> files - PASSES CHECK

automount -> files - PASSES CHECK

aliases -> files - PASSES CHECK

services -> files - PASSES CHECK

sendmailvars -> files - PASSES CHECK

15 of 15 entries set to files as default - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/nuke-sendmail.sh now.....

Output to ../logs/modules/nuke-sendmail.sh.V.042506

-----------------------------------------------------

Sendmail is enabled in /etc/rc2.d/S88sendmail - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/pam-rhosts-2.6.sh now.....

Output to ../logs/modules/pam-rhosts-2.6.sh.V.042506

-----------------------------------------------------

PAM allows rhosts for rlogin : FAILS CHECK

PAM allows rhosts for rsh : FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/passwd.sh now.....

Output to ../logs/modules/passwd.sh.V.042506

-----------------------------------------------------

All accounts have passwords - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/powerd.sh now.....

Output to ../logs/modules/powerd.sh.V.042506

-----------------------------------------------------

Power management not set to be run by root - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/psfix.sh now.....

Output to ../logs/modules/psfix.sh.V.042506

-----------------------------------------------------

Could not find /etc/rc3.d/S79tmpfix - FAILS CHECK

Run with -[Ff] option to fix

_____________________________________________________

*=*=*=*=* Running modules/rhosts.sh now.....

Output to ../logs/modules/rhosts.sh.V.042506

-----------------------------------------------------

Running against /etc/passwd...

_____________________________________________________

*=*=*=*=* Running modules/rootchk.sh now.....

Output to ../logs/modules/rootchk.sh.V.042506

-----------------------------------------------------

/.login - Clean of . - PASSES CHECK

/etc/.login - Clean of . - PASSES CHECK

/etc/default/login - Clean of . - PASSES CHECK

/.cshrc - Clean of . - PASSES CHECK

/etc/skel/local.cshrc - Contains . - FAILS CHECK

set path=(/bin /usr/bin /usr/ucb /etc .)

/etc/skel/local.login - Clean of . - PASSES CHECK

/etc/skel/local.profile - Clean of . - PASSES CHECK

/.profile - Clean of . - PASSES CHECK

/etc/profile - Clean of . - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/routed.sh now.....

Output to ../logs/modules/routed.sh.V.042506

-----------------------------------------------------

The route daemon advertises routes - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/sendmail.sh now.....

Output to ../logs/modules/sendmail.sh.V.042506

-----------------------------------------------------

No sendmail.cf.titan2 exists - FAILS CHECK

Run with -[Ff] option to fix.

Checking for smrsh

smrsh not found in /sbin - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/smtp-banner.sh now.....

Output to ../logs/modules/smtp-banner.sh.V.042506

-----------------------------------------------------

No /etc/mail/sendmail.cf exists - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/smtpbanner-8.8.sh now.....

Output to ../logs/modules/smtpbanner-8.8.sh.V.042506

-----------------------------------------------------

ERROR - This script is Only supported on patched Solaris 2.6 and newer,

please use one of the other scripts for your OS

_____________________________________________________

*=*=*=*=* Running modules/snmpdx-2.6.sh now.....

Output to ../logs/modules/snmpdx-2.6.sh.V.042506

-----------------------------------------------------

ERROR - This script is Only supported on Solaris 2.6 and newer,

please use one of the other scripts for your OS

_____________________________________________________

*=*=*=*=* Running modules/syslog.sh now.....

Output to ../logs/modules/syslog.sh.V.042506

-----------------------------------------------------

File /etc/syslog.conf exists checking contents....

Syslog auth notice messages disabled - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/tcp-sequence.sh now.....

Output to ../logs/modules/tcp-sequence.sh.V.042506

-----------------------------------------------------

TCP_STRONG_ISS=1

/etc/default/inetinit - has the system default . - FAILS CHECK

_____________________________________________________

*=*=*=*=* Running modules/userumask.sh now.....

Output to ../logs/modules/userumask.sh.V.042506

-----------------------------------------------------

Checking for umask 022 in

/etc/.login

/etc/default/login

/etc/profile

/etc/skel/local.cshrc

/etc/skel/local.login

/etc/skel/local.profile

Umask value other than 022 in /etc/.login - FAILS CHECK

Umask value other than 022 in /etc/.login - FAILS CHECK

Umask value 022 in /etc/profile - PASSES CHECK

Umask value 022 in /etc/skel/local.cshrc - PASSES CHECK

Umask value other than 022 in /etc/skel/local.login - FAILS CHECK

Umask value other than 022 in /etc/skel/local.profile - FAILS CHECK

UMASK value 022 in /etc/default/login - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/utmp.sh now.....

Output to ../logs/modules/utmp.sh.V.042506

-----------------------------------------------------

File utmp permissions o-w - PASSES CHECK

File utmp permissions o-w - PASSES CHECK

_____________________________________________________

*=*=*=*=* Running modules/vold.sh now.....

Output to ../logs/modules/vold.sh.V.042506

-----------------------------------------------------

File /etc/rc2.d/S92volmgt and /usr/sbin/vold exists - FAILS CHECK

Run with -[Ff] option to fix

_____________________________________________________

*=*=*=*=* Running modules/ziplock.sh now.....

Output to ../logs/modules/ziplock.sh.V.042506

-----------------------------------------------------

Unfortunately this is a FIX ONLY utility.....

As noted in the Introduction statement it may break functionality

for all non-root users if run -F

The list of files is as follows and may be manually modified

by editing this script and inserting/commenting out as you

like. Just make sure you know what it is you are changing:

The list of binaries that would be modified is:

/usr/bin/at

/usr/kvm/eeprom

/sbin/su

/usr/bin/atq

/usr/bin/atrm

/usr/bin/chkey

/usr/bin/crontab

/usr/bin/eject

/usr/bin/fdformat

/usr/bin/newgrp

/usr/bin/ps

/usr/bin/rcp

/usr/bin/rdist

/usr/bin/rlogin

/sbin/sulogin

/usr/bin/login

/usr/bin/rsh

/usr/bin/su

/usr/bin/tip

/usr/bin/uptime

/usr/bin/yppasswd

/usr/bin/w

/usr/bin/ct

/usr/bin/cu

/usr/bin/uucp

/usr/bin/uuglist

/usr/bin/uuname

/usr/bin/uustat

/usr/bin/uux

/usr/lib/exrecover

/usr/lib/fs/ufs/ufsdump

/usr/lib/fs/ufs/ufsrestore

/usr/lib/pt_chmod

/usr/lib/sendmail.mx

/usr/lib/acct/accton

/usr/sbin/allocate

/usr/sbin/mkdevalloc

/usr/sbin/mkdevmaps

/usr/sbin/ping

/usr/sbin/sacadm

/usr/sbin/static/rcp

/usr/sbin/whodo

/usr/sbin/deallocate

/usr/sbin/list_devices

/usr/openwin/bin/xlock

/usr/openwin/bin/xdm

/usr/openwin/lib/mkcookie

/usr/ucb/ps

/usr/vmsys/bin/chkperm

/usr/bin/passwd

/usr/bin/csh

/etc/lp/alerts/printer

/usr/kvm/crash

/usr/kvm/eeprom

/usr/bin/netstat

/usr/bin/nfsstat

/usr/bin/write

/usr/bin/ipcs

/usr/sbin/arp

/usr/sbin/prtconf

/usr/sbin/swap

/usr/sbin/sysdef

/usr/sbin/wall

/usr/sbin/dmesg

/usr/openwin/bin/Xsun

/usr/openwin/bin/wsinfo

/usr/openwin/bin/mailtool

/usr/openwin/bin/xload

/usr/openwin/bin/kcms_calibrate

/usr/openwin/bin/kcms_configure

/usr/openwin/bin/kcms_server

/var/adm/messages

/var/log/syslog

/var/adm/pacct

anita:/export/home/toni/Security/Tools/Titan,v3.0.FCS#

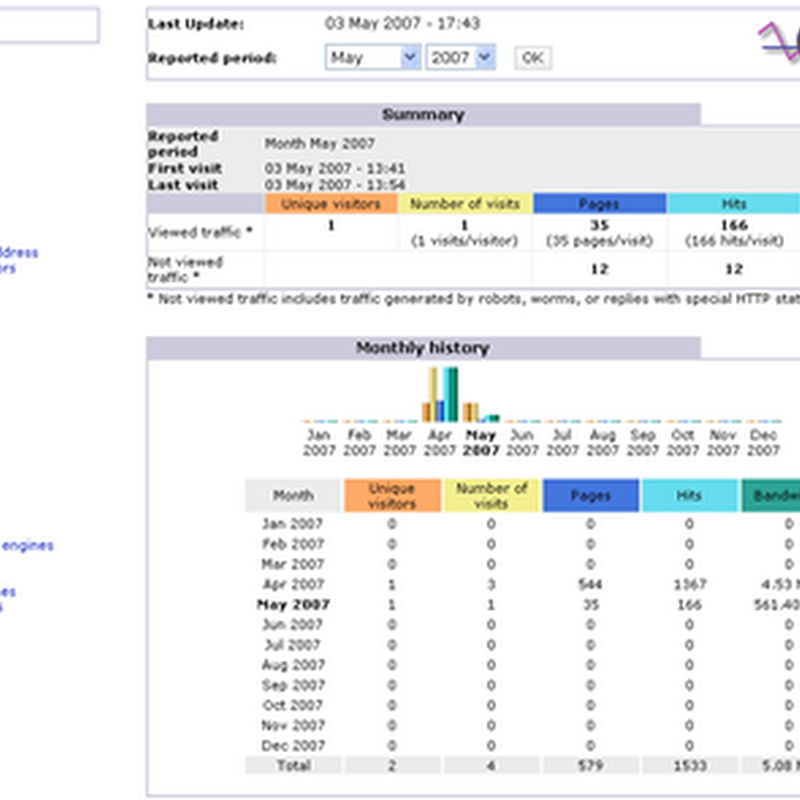

Mirando por encima el resultado ofrecido por Titan, vemos que ha detectado <casi 50 posibles problemas! (cada mensaje FAILS CHECK denota una alarma, mientras que cada mensaje PASSES CHECK denota un test satisfactorio).

A la vista de estos resultados, y teniendo en cuenta que hemos utilizado una versión más o menos moderna de Solaris (la versión 7 10/98, si hubiéramos comprobado una versión de Solaris o SunOS más antigua habríamos detectado seguramente muchos más problemas), parece claro que un sistema Unix instalado tal y como se distribuye, o con una configuración de seguridad mínima -nuestro caso-, representa un grave problema ya no sólo para la máquina en cuestión, sino para toda la red en la que trabaja. Por tanto, el uso de cualquier herramienta que nos ayude a solucionar, o al menos a localizar problemas, va a ser útil.

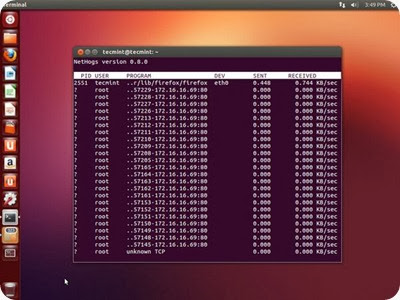

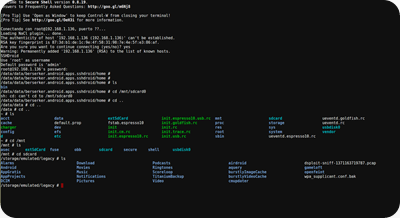

SSH (acrónimo del inglés Secure SHell, cuya traducción sería intérprete de comandos seguro) es un protocolo de comunicación para controlar un ordenador en remoto a través de una CLI (Command Line Interface -Interfaz de Línea de Comandos- también llamada: "shell".

SSH (acrónimo del inglés Secure SHell, cuya traducción sería intérprete de comandos seguro) es un protocolo de comunicación para controlar un ordenador en remoto a través de una CLI (Command Line Interface -Interfaz de Línea de Comandos- también llamada: "shell".

4Pane es un explorador de carpetas con el que no perdernos entre la enorme cantidad de ficheros del directorio raíz. Su interfaz se divide en cuatro partes, para facilitar la navegación y poder mover ficheros de una carpeta a otra rápidamente, recordando al mítico Midnight Commander pero en versión gráfica.

4Pane es un explorador de carpetas con el que no perdernos entre la enorme cantidad de ficheros del directorio raíz. Su interfaz se divide en cuatro partes, para facilitar la navegación y poder mover ficheros de una carpeta a otra rápidamente, recordando al mítico Midnight Commander pero en versión gráfica.

El Mundo de Ubuntu en las Redes Sociales

Espero que esta publicación te haya gustado. Si tienes alguna duda, consulta o quieras complementar este post, no dudes en escribir en la zona de comentarios. También puedes visitar Facebook, Twitter, Google +, Linkedin, Instagram, Pinterest, restantes Redes Sociales y Feedly donde encontrarás información complementaria a este blog. COMPARTE EN!